常规检测流程

查杀病毒进程

- 1.discover

- 根据进程discover

- 根据进程的cpu和内存情况找到病毒

ps aux|head -1;ps aux|sort -rn -k +3|headcpu占用最多的10个进程ps aux|head -1;ps aux|sort -rn -k +4|head内存占用最多的10个进程

top动态查看进程,包含cpu,内存占用等信息ps aux静态查看进程ps -ef静态查看进程,信息量较少

- 根据进程的cpu和内存情况找到病毒

- 根据网络连接discover

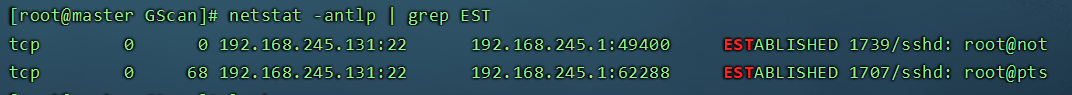

netstat -antlp | grep EST查看已建立连接,检查是否存在异常外联进程。

- 根据进程discover

- 2.kill

netstat -anltp | grep 68670查看该进程网络连接情况kill 9 pid//9代表快速停止

- 3.delete

ls -la /proc/$pid/exelsof -p $pid查看病毒进程都打开了哪些文件,方便彻底清除

查看威胁是否完全清除

黑客可能会通过各种手段再次远程下载病毒运行

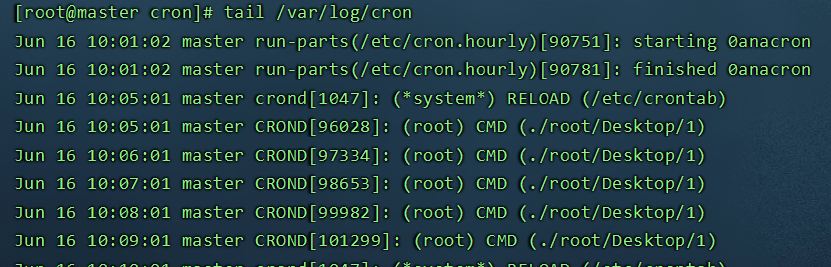

定时任务

定时任务(即定时启动程序的任务)可以帮助入侵者运行痕迹清理脚本或者持久控制

- 添加一个定时任务

vim /etc/crontab - 添加内容:

*/1 * * * * root ./root/Desktop/1//*代表秒分时年月日,root权限,执行文件1,即每隔一分钟运行一次程序1 tail /var/log/cron//查看异常定时任务日志crontab -l查看计划任务是否有恶意脚本或者恶意命令

自启动项和服务

查看是否存在开机启动的病毒

cat /etc/rc.local查看是否有异常开机启动项

用户安全性排查

查看黑客有没有创建后门

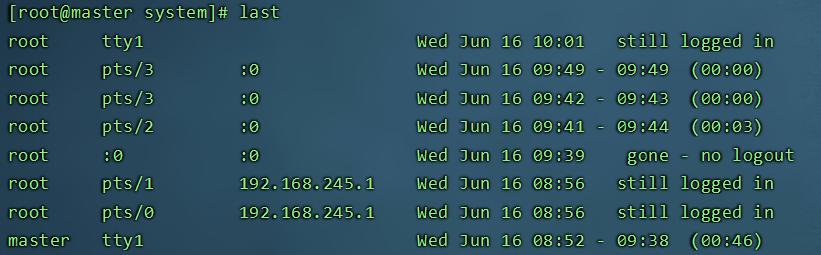

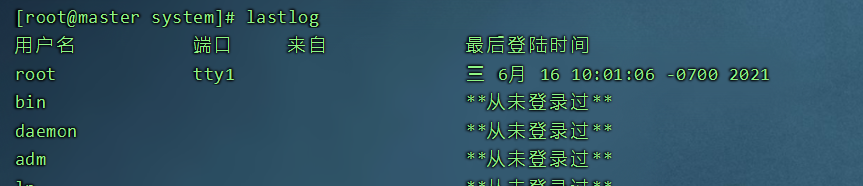

w命令可以显示当前用户登录在线情况cat /etc/passwd | grep bash//查看当前系统可被登录的账号grep "Accepted " /var/log/secure* | awk '{print $1,$2,$3,$9,$11}'查看登陆用户和他的iplast命令可以查看系统每次登录的账号、ip、登录时间、持续时间lastlog命令可以查看账号的最近一次登录时间攻击用户排查

grep "Failed password for root" /var/log/secure | awk '{print $11}' | sort爆破root的恶意ipgrep refused /var/log/secure* | awk {'print $9'} | sort | uniq -c |sort -nr | moregrep "Failed password" /var/log/secure* | grep -E -o "(([0-9]{1,3})\.([0-9]{1,3})\.([0-9]{1,3})\.([0-9]{1,3}))" | uniq -c查看试图爆破的ip

用户登陆方式排查

对其来路进行封堵

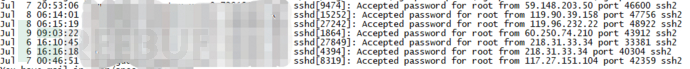

cat /var/log/secure* | grep Accepted//查看登陆成功的记录,下图出现的是ssh2说明是通过ssh爆破登陆的

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。可以在下面评论区评论,也可以邮件至1694933467@qq.com